チェックポイント

Configure the Firewall

/ 30

Launch client VMs

/ 30

Launch Server VMs

/ 20

Create the Private Zone

/ 20

Cloud DNS: 位置情報ポリシーを使用したトラフィック ステアリング

GSP1008

概要

Cloud DNS ルーティング ポリシーを使用すると、DNS ベースのトラフィック ステアリングを構成できます。重み付きラウンドロビン(WRR)ルーティング ポリシーまたは位置情報(GEO)ルーティング ポリシーを作成できます。ルーティング ポリシーを構成するには、特別なルーティング ポリシー値を使用して特別な ResourceRecordSet を作成します。

ResourceRecordSet ごとに異なるドメイン名解決の重みを指定するには WRR を使用します。Cloud DNS のルーティング ポリシーによって、構成された重みに従って DNS リクエストが解決され、トラフィックが複数の IP アドレスに分散されます。

このラボでは、位置情報ルーティング ポリシーを構成してテストします。GEO を使用してソースの位置情報を指定し、その位置情報に対応する DNS 回答を提供します。位置情報ルーティング ポリシーは、トラフィックの送信元ロケーションがどのポリシー項目とも完全に一致しない場合、その送信元ロケーションに最も近い一致を適用します。

学習内容

ここでは以下について学びます。

- 各リージョンでクライアント VM を 1 つ起動する

- 各リージョンでサーバー VM を 1 つ起動する(

を除く) -

example.comの限定公開ゾーンを作成する - gcloud コマンドを使用して位置情報ルーティング ポリシーを作成する

- 構成をテストする

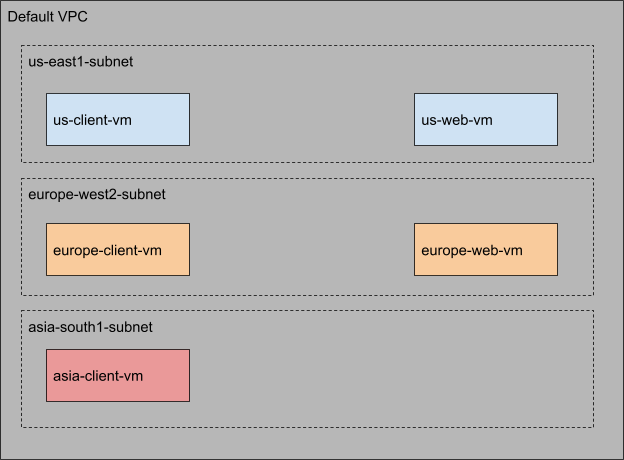

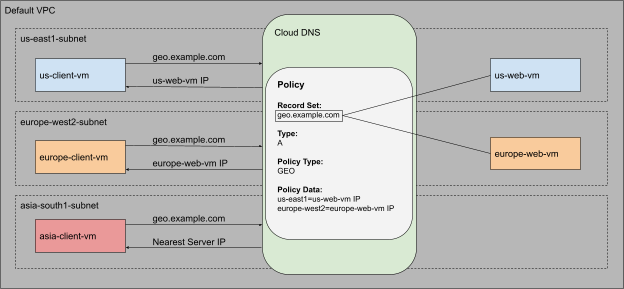

アーキテクチャ

デフォルトの VPC ネットワークを使用してすべての仮想マシン(VM)を作成し、

Cloud DNS ルーティング ポリシーを使用して geo.example.com の ResourceRecordSet を作成し、クライアント リクエストがクライアントに最も近いリージョンのサーバーにルーティングされるように位置情報ポリシーを構成します。

設定と要件

[ラボを開始] ボタンをクリックする前に

こちらの手順をお読みください。ラボの時間は記録されており、一時停止することはできません。[ラボを開始] をクリックするとスタートするタイマーは、Google Cloud のリソースを利用できる時間を示しています。

このハンズオンラボでは、シミュレーションやデモ環境ではなく、実際のクラウド環境を使ってご自身でラボのアクティビティを行うことができます。そのため、ラボの受講中に Google Cloud にログインおよびアクセスするための、新しい一時的な認証情報が提供されます。

このラボを完了するためには、下記が必要です。

- 標準的なインターネット ブラウザ(Chrome を推奨)

- ラボを完了するために十分な時間を確保してください。ラボをいったん開始すると一時停止することはできません。

ラボを開始して Google Cloud コンソールにログインする方法

-

[ラボを開始] ボタンをクリックします。ラボの料金をお支払いいただく必要がある場合は、表示されるポップアップでお支払い方法を選択してください。 左側の [ラボの詳細] パネルには、以下が表示されます。

- [Google コンソールを開く] ボタン

- 残り時間

- このラボで使用する必要がある一時的な認証情報

- このラボを行うために必要なその他の情報(ある場合)

-

[Google コンソールを開く] をクリックします。 ラボでリソースが起動し、別のタブで [ログイン] ページが表示されます。

ヒント: タブをそれぞれ別のウィンドウで開き、並べて表示しておきましょう。

注: [アカウントの選択] ダイアログが表示されたら、[別のアカウントを使用] をクリックします。 -

必要に応じて、[ラボの詳細] パネルから [ユーザー名] をコピーして [ログイン] ダイアログに貼り付けます。[次へ] をクリックします。

-

[ラボの詳細] パネルから [パスワード] をコピーして [ようこそ] ダイアログに貼り付けます。[次へ] をクリックします。

重要: 認証情報は左側のパネルに表示されたものを使用してください。Google Cloud Skills Boost の認証情報は使用しないでください。 注: このラボでご自身の Google Cloud アカウントを使用すると、追加料金が発生する場合があります。 -

その後次のように進みます。

- 利用規約に同意してください。

- 一時的なアカウントなので、復元オプションや 2 要素認証プロセスは設定しないでください。

- 無料トライアルには登録しないでください。

その後このタブで Cloud Console が開きます。

Cloud Shell をアクティブにする

Cloud Shell は、開発ツールと一緒に読み込まれる仮想マシンです。5 GB の永続ホーム ディレクトリが用意されており、Google Cloud で稼働します。Cloud Shell を使用すると、コマンドラインで Google Cloud リソースにアクセスできます。

- Google Cloud コンソールの上部にある「Cloud Shell をアクティブにする」アイコン

をクリックします。

接続した時点で認証が完了しており、プロジェクトに各自の PROJECT_ID が設定されます。出力には、このセッションの PROJECT_ID を宣言する次の行が含まれています。

gcloud は Google Cloud のコマンドライン ツールです。このツールは、Cloud Shell にプリインストールされており、タブ補完がサポートされています。

- (省略可)次のコマンドを使用すると、有効なアカウント名を一覧表示できます。

-

[承認] をクリックします。

-

出力は次のようになります。

出力:

- (省略可)次のコマンドを使用すると、プロジェクト ID を一覧表示できます。

出力:

出力例:

gcloud ドキュメントの全文については、gcloud CLI の概要ガイドをご覧ください。

タスク 1. API を有効にする

Compute Engine API と Cloud DNS API が有効になっていることを確認します。このセクションでは、gcloud コマンドを使用してこれらの API を手動で有効にします。

Compute Engine API を有効にする

-

gcloud services enableコマンドを実行して Compute Engine API を有効にします。

このコマンドが完了するまでには数分かかる場合があります。

Cloud DNS API を有効にする

-

gcloud services enableコマンドを実行して Cloud DNS API を有効にします。

このコマンドが完了するまでには数分かかる場合があります。

API が有効になっていることを確認する

-

gcloud services listコマンドを実行して、有効になっているすべての API を一覧表示します。一覧表示された出力にcompute.googleapis.comとdns.googleapis.comが含まれているはずです。

出力:

タスク 2. ファイアウォールを構成する

クライアント VM とウェブサーバーを作成する前に、ファイアウォール ルールを 2 つ作成する必要があります。

firewall-rules create コマンドは、完了までに数分かかることがあります。「Creating firewall...done」というメッセージが表示されるまで次のステップに進まないでください。- クライアント VM に SSH 接続できるようにするために、次のコマンドを実行して、Identity-Aware Proxy(IAP)からの SSH トラフィックを許可するファイアウォール ルールを作成します。

出力:

- ウェブサーバーで HTTP トラフィックを許可するために、各ウェブサーバーに「http-server」タグが関連付けられます。このタグを使用して、ウェブサーバーにのみファイアウォール ルールを適用します。

出力:

[進行状況を確認] をクリックして、目標に沿って進行していることを確認します。

タスク 3. クライアント VM を起動する

API を有効にしてファイアウォール ルールを構成したら、次に環境を準備します。このセクションでは、リージョンごとに 1 つずつ、3 つのクライアント VM を作成します。

-

gcloud compute instances createコマンドを実行してクライアント VM を作成します。

このコマンドが完了するまでには数分かかる場合があります。「Created」というメッセージが表示されるまで次のステップに進まないでください。

出力:

- 次のコマンドを実行してクライアント VM を作成します。

出力:

- 次のコマンドを実行してクライアント VM を作成します。

出力:

[進行状況を確認] をクリックして、目標に沿って進行していることを確認します。

タスク 4. サーバー VM を起動する

クライアント VM を起動したら、次にサーバー VM を作成します。起動スクリプトを使用してウェブサーバーを構成および設定します。上述のとおり、サーバー VM は

-

gcloud compute instances createコマンドを実行してサーバー VM を作成します。このコマンドは完了までに数分かかることがあります。「Created」というメッセージが表示されるまで次のステップに進まないでください。

- 次のコマンドを実行します。

出力:

- 次のコマンドを実行します。

出力:

[進行状況を確認] をクリックして、目標に沿って進行していることを確認します。

タスク 5. 環境変数を設定する

Cloud DNS を構成する前に、ウェブサーバーの内部 IP アドレスを控えておきます。ルーティング ポリシーを作成する際に必要になるからです。このセクションでは、gcloud compute instances describe コマンドを使用して内部 IP アドレスを環境変数として保存します。

-

にある VM の IP アドレスを保存するコマンド:

-

にある VM の IP アドレスを保存するコマンド:

タスク 6. 限定公開ゾーンを作成する

クライアント VM とサーバー VM を起動したら、次に DNS 設定を構成します。ウェブサーバーの A レコードを作成する前に、Cloud DNS 限定公開ゾーンを作成する必要があります。

このラボでは、Cloud DNS ゾーンのドメイン名として example.com を使用します。

-

gcloud dns managed-zones createコマンドを使用してゾーンを作成します。

出力:

タスク 7. Cloud DNS ルーティング ポリシーを作成する

このセクションでは、Cloud DNS の位置情報ルーティング ポリシーを構成します。前のセクションで作成した example.com ゾーンにレコードセットを作成します。

作成する

-

gcloud beta dns record-sets createコマンドを使用して、geo.example.com のレコードセットを作成します。

ここでは、有効期間(TTL)が 5 秒の A レコードを作成しています。ポリシーの種類は GEO です。routing_policy_data フィールドには、「$${region}:$${rrdata},${rrdata}」という形式のセミコロン区切りのリストを指定できます。

出力:

確認する

-

dns record-sets listコマンドを使用して、geo.example.comの DNS レコードが正しく構成されていることを確認します。

出力で、geo.example.com の A レコードが作成されたこと、TTL が 5 であること、データが各リージョンのサーバーと一致していることを確認します。

出力:

[進行状況を確認] をクリックして、目標に沿って進行していることを確認します。

タスク 8. テスト

構成をテストします。このセクションでは、まず、各クライアント VM に SSH 接続します。次に、ウェブサーバー VM はすべて geo.example.com ドメインの背後にあるため、cURL コマンドを使用してこのエンドポイントにアクセスします。

ここでは位置情報ポリシーを使用しているため、次のような結果になると予想されます。

- 米国のクライアントに対するレスポンスは常に

リージョンから返される。 - ヨーロッパのクライアントに対するレスポンスは常に

リージョンから返される。

-

gcloud compute sshコマンドを使用してクライアント VM にログインします。

- 画面の指示に沿ってマシンに SSH 接続します。パスフレーズの入力を求められたら、フィールドを空白のままにして Enter キーを 2 回押します。

完了すると、コマンドラインが「user_name@europe-client-vm:~$」に変わります。

出力:

curl を使用してウェブサーバーにアクセスする

- クライアント VM にログインしたら、

cURLコマンドを使用してgeo.example.comエンドポイントにアクセスします。次のループは、このコマンドを 10 回実行するように構成されています。6 秒のスリープ タイマーが追加されています。

6 秒のスリープ タイマーが追加されているのは、DNS レコードの TTL が 5 秒に設定されているからです。これにより、各 cURL リクエストの DNS レスポンスがキャッシュから返されることはなくなります。このコマンドは完了までに 1 分ほどかかります。

予想される出力は「Page served from:

- このテストを複数回実行した後、出力を分析して、リクエストに応答しているサーバーを確認します。常にクライアントのリージョンのサーバーからレスポンスが返されるはずです。

Cloud Shell に戻る

- テストを複数回実行したら、VM のコマンド プロンプトで「

exit」と入力して、ヨーロッパのクライアント VM を終了します。VM を終了すると Cloud Shell コンソールに戻ります。

同じテストを米国のクライアント VM から実行します。

- 以下の

gcloudコマンドを使用して us-client-vm に SSH 接続します。

-

curlコマンドを使用してgeo.example.comにアクセスします。

-

出力を分析して、リクエストに応答しているサーバーを確認します。常にクライアントのリージョンのサーバーからレスポンスが返されるはずです。予想される出力は「Page served from:

」です。 -

テストを複数回実行したら、VM のコマンド プロンプトで「

exit」と入力して、米国のクライアント VM を終了します。

これまでに、

位置情報ポリシーは、トラフィックのソースがどのポリシー項目とも完全に一致しない場合、送信元のロケーションに「最も近い」一致を適用します。したがって、

このセクションでは、アジアのクライアント VM から geo.example.com ドメインを解決して、そのレスポンスを分析します。

- us-client-vm に SSH 接続します。

- geo.example.com にアクセスします。

-

出力を分析して、リクエストに応答しているサーバーを確認します。

に対応するポリシー項目はないため、Cloud DNS はクライアントを最も近いサーバーに送ります。 -

テストを複数回実行したら、VM のコマンド プロンプトで「

exit」と入力して、アジアのクライアント VM を終了します。

タスク 9. ラボ用リソースを削除する

このラボで使用したリソースは、ラボを終了するとすべて自動的に削除されますが、不要になったリソースは削除して、無駄に料金が発生しないようにすることをおすすめします。

- 次の

gcloudコマンドを実行すると、このラボで作成されたリソースがすべて削除されます。

お疲れさまでした

このラボでは、位置情報ルーティング ポリシーを使用する Cloud DNS ルーティング ポリシーを構成して使用しました。また、ウェブサーバーにアクセスする際の HTTP レスポンスを調べて、Cloud DNS ルーティング ポリシーの構成と動作を確認しました。

次のステップと詳細情報

Cloud DNS ルーティング ポリシーの詳細をご確認ください。

Google Cloud トレーニングと認定資格

Google Cloud トレーニングと認定資格を通して、Google Cloud 技術を最大限に活用できるようになります。必要な技術スキルとベスト プラクティスについて取り扱うクラスでは、学習を継続的に進めることができます。トレーニングは基礎レベルから上級レベルまであり、オンデマンド、ライブ、バーチャル参加など、多忙なスケジュールにも対応できるオプションが用意されています。認定資格を取得することで、Google Cloud テクノロジーに関するスキルと知識を証明できます。

マニュアルの最終更新日: 2023 年 10 月 12 日

ラボの最終テスト日: 2023 年 10 月 12 日

ラボを終了する

ラボが完了したら、[ラボを終了] をクリックします。ラボのプラットフォームから、アカウントと使用したリソースが削除されます。

ラボの評価を求めるダイアログが表示されたら、星の数を選択してコメントを入力し、[送信] をクリックします。

星の数は、それぞれ次の評価を表します。

- 星 1 つ = 非常に不満

- 星 2 つ = 不満

- 星 3 つ = どちらともいえない

- 星 4 つ = 満足

- 星 5 つ = 非常に満足

フィードバックを送信しない場合は、ダイアログ ボックスを閉じてください。

フィードバックやご提案の送信、修正が必要な箇所をご報告いただく際は、[サポート] タブをご利用ください。

Copyright 2024 Google LLC All rights reserved. Google および Google のロゴは Google LLC の商標です。その他すべての企業名および商品名はそれぞれ各社の商標または登録商標です。